Il trojan spiò tutto

L’incontro tra Pignatone e Palamara fu intercettato, ecco il file sparito

Id 1557327812. È molto probabilmente questo il progressivo relativo alla conversazione intercettata durante la cena del 9 maggio del 2019 al ristorante Mamma Angelina ai Parioli a cui parteciparono, con le rispettive consorti, l’ex zar delle nomine Luca Palamara e il procuratore di Roma Giuseppe Pignatone, oltre ad altri magistrati in servizio a piazzale Clodio. Il procuratore di Perugia Raffaele Cantone ha recentemente affermato che tale incontro, in cui presumibilmente si discusse anche di chi avrebbe preso il posto di Pignatone una volta andato in pensione, non sia mai stato registrato. «Non venivano effettuati ascolti quando Palamara incontrava colleghi in presenza delle mogli», la giustificazione di Cantone. In precedenti articoli abbiamo espresso sul punto delle perplessità, in particolare sulla cronologia dell’ascolto.

Palamara, infatti, parlando con una sua conoscente il pomeriggio del 9 maggio, aveva detto che quella sera sarebbe andato a cena con Pignatone. La conversazione, registrata con il trojan, venne ascoltata, secondo i tabulati agli atti della Sezione disciplinare del Consiglio superiore della magistratura e della Procura generale della Cassazione e forniti dalla Rcs (la società che aveva installato il software spia), solamente il successivo 13 maggio. Come facevano, allora, gli inquirenti a sapere che il magistrato, il quale ha dichiarato di non averne parlato con altre persone, sarebbe andato quella sera a cena con Pignatone e le rispettive signore? Ma tralasciando questo aspetto, la vera novità è emersa nei giorni scorsi dalla lettura attenta degli “id” dei tabulati. Con la scoperta di quello relativo, forse, alla sera del 9 maggio 2019.Per capire come si è arrivati a questa scoperta è necessario, però, una breve spiegazione sul trojan.

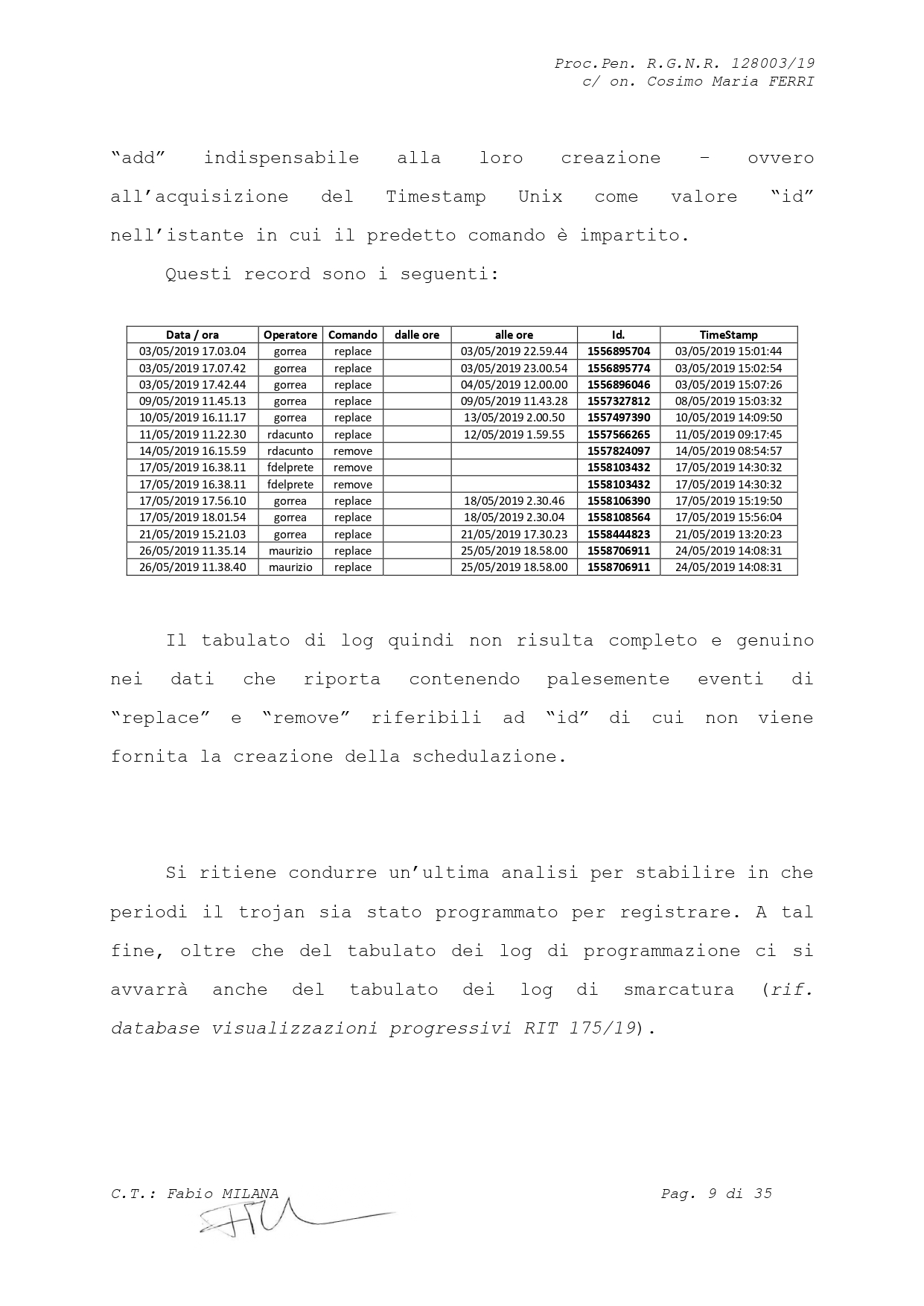

Il costosissimo software – circa 300 euro al giorno il costo del noleggio – funziona come un normale registratore. Per programmare la sua accessione è necessario digitare “add” (aggiunta di una nuova schedulazione, ndr) e indicare prima il giorno e l’ora in cui si vuole far iniziare la registrazione e poi il giorno e l’ora in cui tale registrazione dovrà terminare. Una volta effettuata la programmazione il trojan genera un id (identificativo della schedulazione aggiunta, ndr). Per modificare la programmazione, poi, esiste la funzione “replace to”. Per cancellarla completamente, quella “remove”. Il consulente tecnico Fabio Milana, incaricato dal togato Cosimo Ferri, uno dei partecipanti al dopo cena all’hotel Champagne e sotto procedimento per tale fatto davanti alla Sezione disciplinare del Csm, ha accertato che “ci sono 14 id “orfani”, ossia non associati al comando “add”, indispensabile come detto per la loro creazione.

Uno di questi 14 id è quello relativo al “replace” effettuato alle ore 11.45:13 del 9 maggio 2019 dal maresciallo del Gico della Guardia di finanza, il reparto che condusse gli ascolti, Gianluca Orrea (sigla nel tabulato “gorrea”, ndr). Con il comando “replace” il maresciallo intervenne su una programmazione che era stata disposta l’8 maggio 2019 alle ore 15:03:32, il giorno precedente la cena tra Palamara e Pignatone. La domanda spontanea è: cosa prevedeva quella programmazione e, soprattutto, che fine ha fatto la registrazione con l’id 1557327812? L’avvocato Luigi Panella, difensore di Ferri al Csm, ha sollevato la questione e ha prodotto la consulenza di Milana. La Procura generale della Cassazione, dopo aver chiesto un termine “congruo” per replicare alle questioni poste dalla difesa, ha depositato una memoria di quasi cento pagine ma degli id orfani, stranamente, non c’è traccia.

Come se non bastasse, sempre dalla lettura dei tabulati di Rcs, emerge la conferma di quanto riportato nei giorni scorsi dal Riformista circa “il non spegnimento” del trojan la sera del 9 maggio. Il trojan rimase acceso fino alle 22:53:17 inviando dei segnali detti “sync” che, come dice sempre Rcs «rappresentano delle indicazioni inviate periodicamente dal captatore al server con lo scopo di far sapere che è operativo e collegato ad internet». Nelle istruzioni sul funzionamento del trojan, Rcs scrive che «una volta ricevuta una configurazione il captatore se il telefono è in standby – schermo spento – inizia a registrare creando dei frammenti di registrazione detti chunk».

«I progressivi di tipo sync – prosegue – rappresentano delle indicazioni inviate periodicamente dal captatore al server con lo scopo di far sapere che è operativo e collegato ad internet». In altre parole, lo strumento era acceso e registrava.

È forte, quindi, il sospetto che la programmazione “sparita” coprisse proprio la serata del 9 maggio 2019. Non ce ne voglia Cantone se quindi continuiamo ad avere dei dubbi sul funzionamento del trojan. Sarebbe il caso che venisse fatta chiarezza quanto prima. Se poi i tabulati forniti dalla Rcs contengono errori o sono incompleti, è un altro discorso.

© Riproduzione riservata